免责声明: 本站所发布的一切技术分析文章、工具、软件(全部来自于互联网收集)仅限用于学习和研究目的;不得将上述内容用于商业或者非法用途,否则,一切后果请用户自负。本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑中彻底删除上述内容。如果您喜欢该程序,请支持正版软件,购买注册,得到更好的正版服务。如有侵权请与我们联系处理。

前言

此方法一直在用,屡试不爽,就不藏着掖着了,也没什么技术含量,分享一下

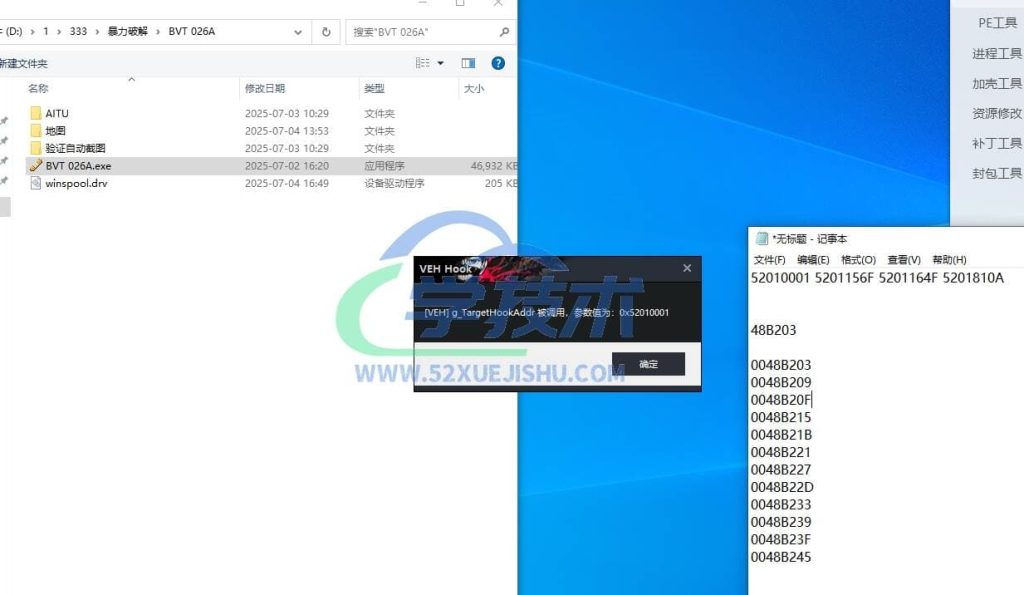

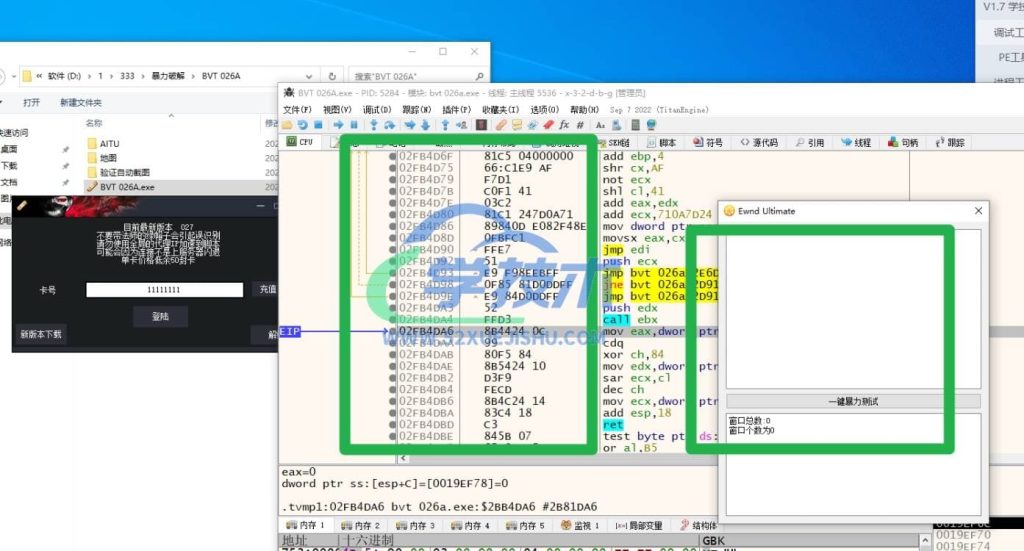

ewnd插件的原理是搜索代码的特征码

所以当某些代码被混淆后,插件就不起作用了

那么有没有办法解决这种情况呢?

当然有,要么1.脱壳,要么2.用今天的绝密方法

情景分析

定位实战

番外篇

实验程序下载:https://wwi.lanzoue.com/iiGwR309ie8d

此程序是否可以修改启动窗口ID实现破解?

答案是:不脱壳的情况下不能,原因有如下两点:

1.修改后窗体加载会自动闪退,说明存在异常加载窗体的暗桩检测

2.代码被虚拟化,无法定位暗桩的代码

尽管此案例无法通过修改启动窗口ID实现破解,但是思路和代码是通杀的

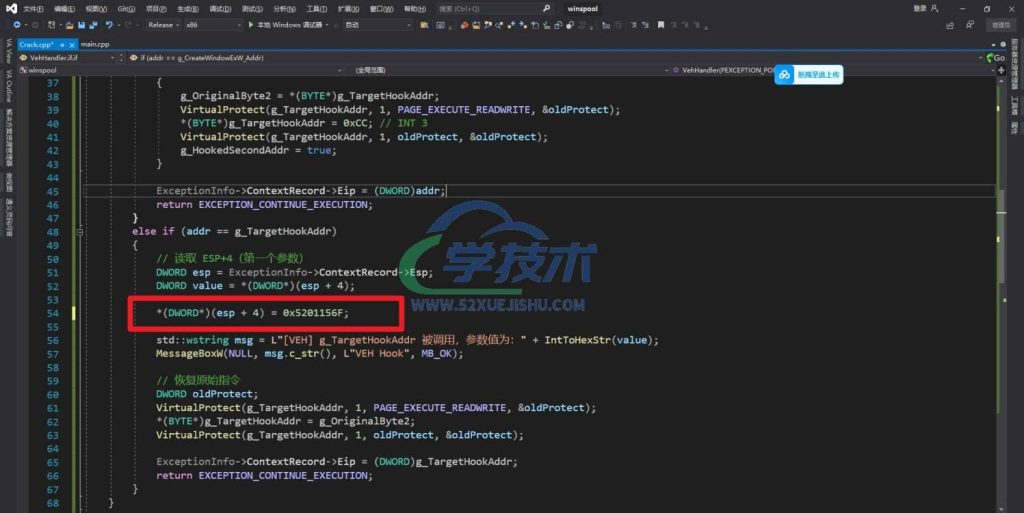

- 修改窗体的通杀HOOK代码示例:采用劫持注入 + int3 VEH异常HOOK

- 完整代码下载

- 劫持图示